Les menaces numériques se multiplient, rendant la protection contre les malwares plus fondamentale que jamais. Chaque jour, de nouveaux logiciels malveillants émergent, visant à voler des informations, perturber des systèmes ou extorquer de l’argent. Face à cette réalité, il devient impératif pour les utilisateurs et les entreprises de se doter de stratégies de défense robustes.

Les méthodes de protection évoluent constamment pour contrer ces attaques sophistiquées. De l’utilisation d’antivirus performants à la mise en place de pare-feu et de systèmes de détection d’intrusions, il existe une panoplie d’outils pour sécuriser nos données. Adopter des pratiques de cybersécurité rigoureuses est essentiel pour se prémunir contre ces menaces toujours plus insidieuses.

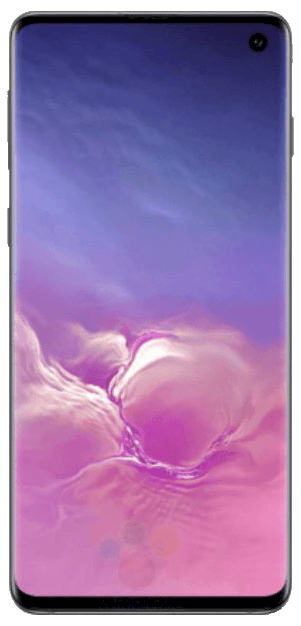

A lire aussi : Sécuriser les données du téléphone : Astuces et bonnes pratiques à connaître !

Qu’est-ce qu’un malware ?

Les malwares, ou logiciels malveillants, désignent une catégorie de programmes conçus pour endommager, perturber ou obtenir un accès non autorisé à des systèmes informatiques. Ils se déclinent en plusieurs types, chacun ayant des objectifs et des modes de fonctionnement spécifiques.

Principaux types de malwares

- Ransomware : Ces logiciels chiffrent les données de la victime et exigent une rançon pour les déchiffrer.

- Vers : Capables de se propager de manière autonome d’un ordinateur à un autre, souvent via des réseaux.

- Trojans ou chevaux de Troie : Se dissimulent sous des apparences légitimes pour inciter l’utilisateur à les exécuter.

- Logiciel espion : Collecte des informations sur l’utilisateur sans son consentement.

- Logiciel publicitaire : Affiche des publicités non désirées et peut aussi recueillir des données.

- MaaS (Malware-as-a-Service) : Modèle où des cybercriminels louent des malwares à d’autres malfaiteurs.

Fonctionnement des malwares

Les programmes malveillants exploitent des vulnérabilités dans les systèmes pour s’y installer et opérer. Une fois en place, ils peuvent :

A lire aussi : Risques du cloud computing : inconvénients et dangers à connaître

- Voler des données sensibles telles que des mots de passe ou des informations bancaires.

- Endommager des fichiers ou des systèmes, rendant les données inaccessibles.

- S’auto-propager pour infecter d’autres systèmes au sein d’un réseau.

La compréhension des divers types de malwares et de leurs modes de fonctionnement est essentielle pour mettre en place des stratégies de défense efficaces et protéger les systèmes informatiques contre ces menaces omniprésentes.

Les différentes méthodes de protection contre les malwares

Détection basée sur la signature

Cette méthode repose sur des bases de données de signatures de malwares connus. Lorsqu’un fichier est analysé, il est comparé à ces signatures. Bien que cette approche soit efficace pour les menaces connues, elle peut être contournée par des malwares inconnus.

Analyse heuristique

L’analyse heuristique permet d’identifier des comportements suspects dans les fichiers et les applications. Contrairement à la détection de signature, elle peut repérer des logiciels malveillants encore inconnus en observant des schémas de comportement typiques des attaques.

Sandboxing

Le sandboxing isole les programmes dans un environnement sécurisé, appelé bac à sable, pour observer leur comportement sans risque pour le système principal. Cette méthode est particulièrement efficace pour analyser les fichiers suspects avant qu’ils ne soient exécutés.

Intelligence artificielle

L’IA joue un rôle croissant dans la protection contre les malwares. En analysant des volumes massifs de données et en identifiant des modèles complexes, elle peut détecter et bloquer des menaces en temps réel. Des solutions comme celles de SentinelOne et CrowdStrike intègrent des algorithmes d’apprentissage automatique pour une détection proactive.

Protection en temps réel

La protection en temps réel surveille activement les activités du système pour détecter et bloquer immédiatement les malwares. Des logiciels comme Bitdefender et Kaspersky Anti-Ransomware offrent cette fonctionnalité pour une défense continue.

Renseignements sur les menaces

L’utilisation de bases de données cloud enrichies par des renseignements sur les menaces permet une mise à jour constante des défenses contre les nouvelles attaques. Des solutions comme celles de CrowdStrike bénéficient de ces renseignements pour une protection avancée.

Ces méthodes, combinées à des pratiques de sécurité rigoureuses, forment une défense robuste contre les menaces numériques actuelles.

Les outils indispensables pour se protéger

Bitdefender

Bitdefender se distingue par sa protection en temps réel, sa détection avancée des menaces et son pare-feu intégré. Cette solution est idéale pour ceux recherchant une défense multicouche.

SentinelOne

SentinelOne mise sur la prévention alimentée par l’IA et la détection et réponse des terminaux (EDR). Son architecture cloud-native offre une protection agile et évolutive, adaptée aux entreprises modernes.

CrowdStrike

CrowdStrike intègre des renseignements sur les menaces et propose une réponse rapide aux incidents. Cette solution est prisée pour ses capacités à analyser et neutraliser les menaces en temps réel.

Kaspersky Anti-Ransomware

Kaspersky se concentre sur la prévention des exploits et l’analyse du comportement. Son approche de sécurité multicouche en fait un choix pertinent pour contrer les ransomwares.

Avast Antivirus

Avast combine un smart scan, un bouclier Web et des alertes de sécurité Wi-Fi. Cette solution légère mais complète s’adresse à ceux cherchant une protection sans compromis sur les performances.

Microsoft Defender XDR

Microsoft Defender XDR offre une détection des cybermenaces et une protection de la suite Office. Cette solution intégrée est idéale pour les environnements Microsoft.

Norton Antivirus

Norton se distingue par sa protection multicouche, garantissant une défense robuste contre diverses menaces. Son analyse poussée et ses mises à jour fréquentes en font un outil fiable.

Webroot

Webroot est réputé pour sa légèreté et ses analyses rapides comme l’éclair. Adapté aux Chromebooks, il offre une protection efficace sans alourdir le système.

Sophos

Sophos propose une détection et réponse réseau ainsi que des alertes en temps réel. Cette solution se distingue par sa capacité à protéger les réseaux d’entreprise contre les intrusions.

Malwarebytes

Malwarebytes, alimenté par l’IA, est compatible avec de nombreux systèmes d’exploitation. Cette solution est reconnue pour sa capacité à détecter et éliminer les menaces les plus tenaces.

Ces outils, lorsqu’ils sont utilisés de manière complémentaire, permettent de renforcer significativement votre cybersécurité.

Conseils pratiques pour renforcer votre sécurité

Utilisez un VPN

Un VPN (virtual private network) chiffre votre connexion internet, masquant ainsi votre adresse IP et sécurisant vos données lors de vos échanges en ligne. Optez pour des solutions reconnues pour leur fiabilité.

Gérez automatiquement les correctifs

La gestion automatique des correctifs permet de maintenir vos systèmes à jour. Ces mises à jour corrigent les vulnérabilités connues, réduisant ainsi les risques d’intrusions. Utilisez des outils comme Atera pour automatiser cette tâche.

Activez l’IA Copilot

L’intégration de l’IA Copilot dans vos solutions de cybersécurité permet d’identifier et de répondre rapidement aux menaces. Cette technologie analyse en continu les comportements suspects et s’adapte aux nouvelles formes d’attaques.

Consultez les ressources spécialisées

- Cybercrime Information Center : Fournit des informations actualisées sur les menaces et les incidents de cybercriminalité.

- AV-TEST : Évalue les performances des logiciels antivirus et anti-malware, offrant des comparatifs détaillés pour orienter vos choix.

Adoptez des solutions avancées

Les solutions comme Ironscales utilisent des technologies avancées pour détecter et répondre aux cyberattaques. Ces outils sont particulièrement utiles pour les professionnels de la sécurité et les fournisseurs de technologies de l’information.

Sensibilisez vos équipes

La sensibilisation des utilisateurs est fondamentale. Formez vos équipes sur les bonnes pratiques de cybersécurité, notamment la reconnaissance des e-mails de phishing et l’utilisation de mots de passe robustes. Une vigilance accrue réduit considérablement les risques d’infections par logiciels malveillants.