Cybersécurité

Les derniers articles

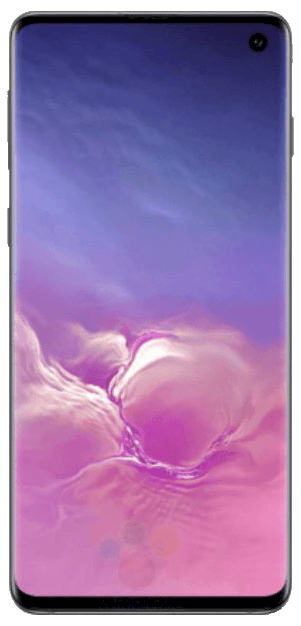

Tendances de conception de smartphones façonnant les appareils modernes

La conception des smartphones en 2026 met en évidence la manière dont…

Test de rapidite clavier : comparez votre vitesse à la moyenne française

42 mots chaque minute. Ce n'est pas une promesse marketing, c'est la…